In caz ca va mai intrebati careva daca are sens sa hashuiti parole in MD5. Sau altceva ce necesita protectie la revers.

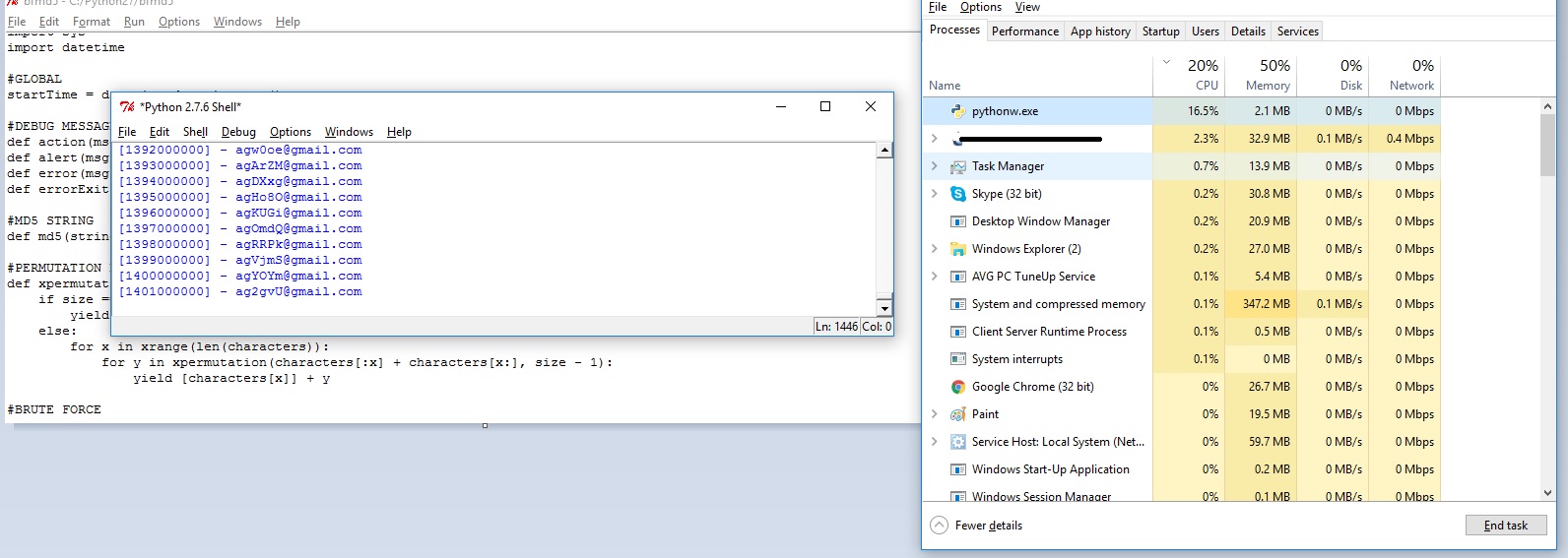

Mai jos ruleaza un script simplu de brute force , scris in python, momentan fara paralelizare. Fac doar niste teste , stati linistiti.

Practic de la un hashtag MD5 , vreau sa vad cat de repede pot reconstitui cuvantul , daca el este o adresa de mail. Permutarile incercate privesc doar partea de dinaintea @. Restul e fix

Adica momentan s-au generat pana pe la 6 caractere, aproape 1 miliard si jumatate de combinatii . Observati ca imi foloseste 16.5% din procesor , da? A durat 2.5 ore pana am ajuns aici .Daca paralelizez x5 cam in cat timp credeti ca as face match pe o parola de 8 caractere ? Apropo , nivelul de coliziune in hashul de MD5 e pe undeva pe la 10^10 combinatii parca. Am sa incerc maine o schema in ABAP cu paralelizare pe un server de dezvoltare. Shhh…sha-256 voiam sa zic 😛 .

Chiar si SHA-256, o parola de 8 caractere nu sperie pe multa lume. Eu nu detin cel mai rapid CPU.